https://www.boho.or.kr/kr/bbs/list.do (정보보호 용어) - 전부 다 공부해야

보안관제에서 목숨을 걸었다면 → 쿠팡, 게임회사 로 가야 돈을 벌 수 있다.

보안관제 & SOC

(시험)보안관제 구성요소 - 객관식 예상

- Process (관제 방법론)

- 조직과 규모, 목표에 따른 절차

- 위기대응 메뉴얼

- 유관 부서간 역할 정의 - People (숙련된 인력)

- 역할별 기능을 수행하기 위한 인력

- 운영 방법

- 직접운영 / 위탁운영 - System(모니터링 Tool/인프라)

- 보안관제 모니터링

- 침해사고 대응 관리 시스템

- 다양한 분석 시스템

보안관제 전문기업

보안관제 수행업무

- 24시간 365일 보안관제

- 사전 침해 예방 서비스

- 기타 정보보안 업무 지원 서비스

SOC : Security Operation Center (보안관제)

- 중앙 집중화 된 환경에서 사람, 프로세스, 기술을 활용하여 조직의 사이버위협을 식별, 예방, 탐지, 대응, 복구 관리하며 사이버보안의 최전방에서 자산 및 정보를 보호하는 업무를 수행

SOC 구성요소

- 전문조직 (People)

- SOC매니저

- 위협헌터

- 침해대응/분석

- 보안시스템운영

- 진단/모의해킹

- 보안관제 - 기술 (Technology)

- 엔드포인트

- 위협헌팅

- 사고처리

- 포렌식

- 위협정보공유

- 네트워크 모니터링 - 프로세스 (Process)

- 관리

- 복구

- 대응

- 탐지

- 예방

- 식별

네트워크 이해

- 1계층 케이블 / 2계층 MAC / 3계층 IP / 4계층 PORT

- 방화벽은 IP 와 PORT로 승인되지 않은 것들을 모두 차단한다

네트워크 구성방식

In-line 모드 (일반적)

- 모든 트래픽이 해당 보안장비를 거쳐야만 목적지로 전송 될 수 있도록 구성

- 2대 이상의 장비를 설치해 한 장비가 동작하지 않으면 다른 장비로 트래픽이 전달되도록 하는 Fall-Over 기능 필요 (active 가 죽으면 stand by 가 active 로 넘어가도록 동작하는 것)

- 회선 라인 위에 대응장비 설치 / 패킷이 왔을떄 문제가 있다고 판단했을떄 차단할 수 있다.

- 라인위에 올려 설치할 수 있다.

Sniffing 모드

- 물리적 회선 구성에 미러링 장비를 통해 유입된 트래픽을 분석하는 방식 (데이터가 스위치에서 서버로만 가는게 아니라 IDS 한테도 전송된다 -> IDS 는 데이터를 받고 쌓아서 "탐지"만 한다

- 결국, 미러링을 통해 탐지만 한다

Out of Path 모드 방식

- Out of Path 구성은 물리적 회선 구성 바깥에 탐지장비 및 차단장비가 설치되는 방식

- 미러링 장비를 통해 유입된 트래픽을 탐지장비(센서)에서 분석하고, 차단장비에서 해당 공격을 차단하는 방식

- Inline 방식에 비해 구성상 복잡하며 상대적으로 고비용이 요구되므로, ISP 및 대형 서비스 망에서 주로 구성하는 방식

HA(High Availability) 구성 방식 - Active-Active

- 중단 없는 서비스를 위한 구성

- 다운 타임을 최소화 함으로써 가용성을 극대화

- 트래픽에 대한 Load Balancing 을 통하여 특정 방화벽의 과부하를 제거할 수 있으며, 한쪽 방화벽 장애 시 Fail-Over 기능을 통해 서비스 가용성 보장

* Fall-Over (active 가 죽으면 stand by 가 active 로 넘어가도록 동작하는 것)

*로드 밸런싱(Load Balancing)은 서버, 네트워크, 데이터베이스 등에서 요청을 여러 개의 리소스에 분산시켜 부하를 고르게 나누는 기술

HA(High Availability) 구성 방식- Active-Standby

- 중단 없는 서비스를 위한 구성

- 다운 타임을 최소화 함으로써 가용성을 극대화

- 평상시에는 Active F/W을 통해 통신하다가 Active가 문제 발생 시 Standby를 사용

통신이해를 위한 Zone의 개념

각 Interface 별 Zone의 개념

내부망 : 물리적 망분리, 접근통제시스템 등에 의해 인터넷 구간에서의 직접적인 접근이 통제 또는 차단되는 구간

DMZ 구간 : 인터넷과 내부망 구간사이에 위치한 중간지점으로 침입차단시스템 등으로 접근제한 등을 수행하지만, 외부망에서 직접 접근이 가능한 영역으로 외부에서 서비스 제공 시, 내부 자원을 보호하기 위해 내부망과 외부망 사이에 접근제한을 수행하는 영역

인터넷 구간 : 개인정보처리시스템과 인터넷이 직접 연결되어 있는 구간

방화벽의 이해

방화벽의 원리

- 네트워크 방화벽은 기본적으로 네트워크(인터넷 서비스 망)을 통해 들어오는 패킷에 대해 사전에 관리자가 설정해 놓은 보안 규칙(접근제어 목록)에 따라 허용 또는 차단하는 기능 수행

- 일반적으로 내부 네트워크와 외부 네트워크 중간에 위치하여 패킷 제어가 가능

화이트리스트(Whitelist)

정의: 허용된 항목의 목록으로, 목록에 있는 항목만 접근이나 실행을 허용합니다.

장점:보안성이 높음: 허가된 항목만 통과하므로 악성 소프트웨어나 비허가된 접근을 차단할 수 있습니다.

관리의 용이성: 명확한 기준으로 관리할 수 있습니다.

단점:유지 관리가 필요: 새로운 소프트웨어나 사용자 추가 시 목록을 업데이트해야 합니다.

유연성이 떨어짐: 허용되지 않은 항목은 모두 차단되므로 필요한 접근이 제한될 수 있습니다.

블랙리스트(Blacklist)

정의: 차단된 항목의 목록으로, 목록에 있는 항목만 접근이나 실행을 차단합니다.

장점:유연성: 사용자가 필요로 하는 대부분의 항목에 접근할 수 있으며, 문제가 되는 항목만 차단합니다.관리가 비교적 쉽고 빠름: 새로운 항목을 차단하는 것이 더 간편합니다.

단점:보안 위험: 새로운 악성 소프트웨어나 공격 방식이 등장할 경우, 이를 즉시 차단하지 못할 수 있습니다.

관리가 복잡해질 수 있음: 많은 항목을 차단해야 할 경우 관리가 어려워질 수 있습니다.

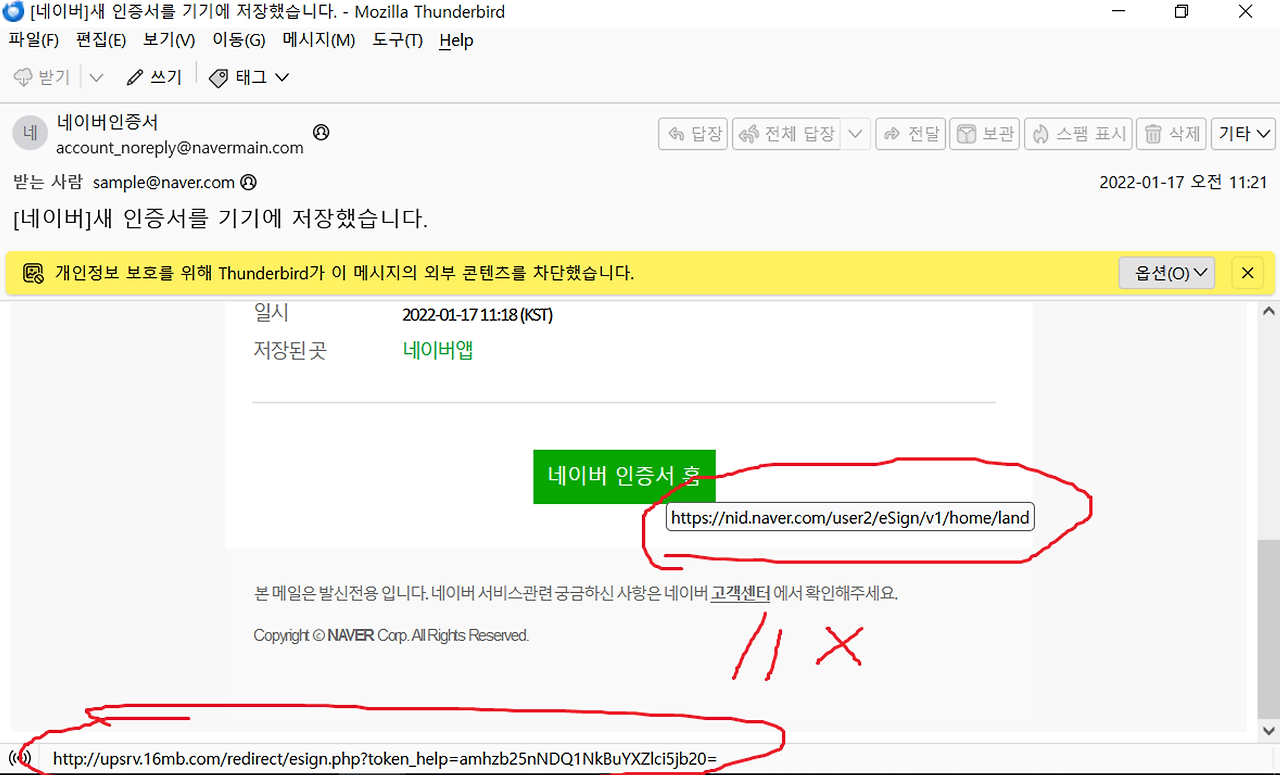

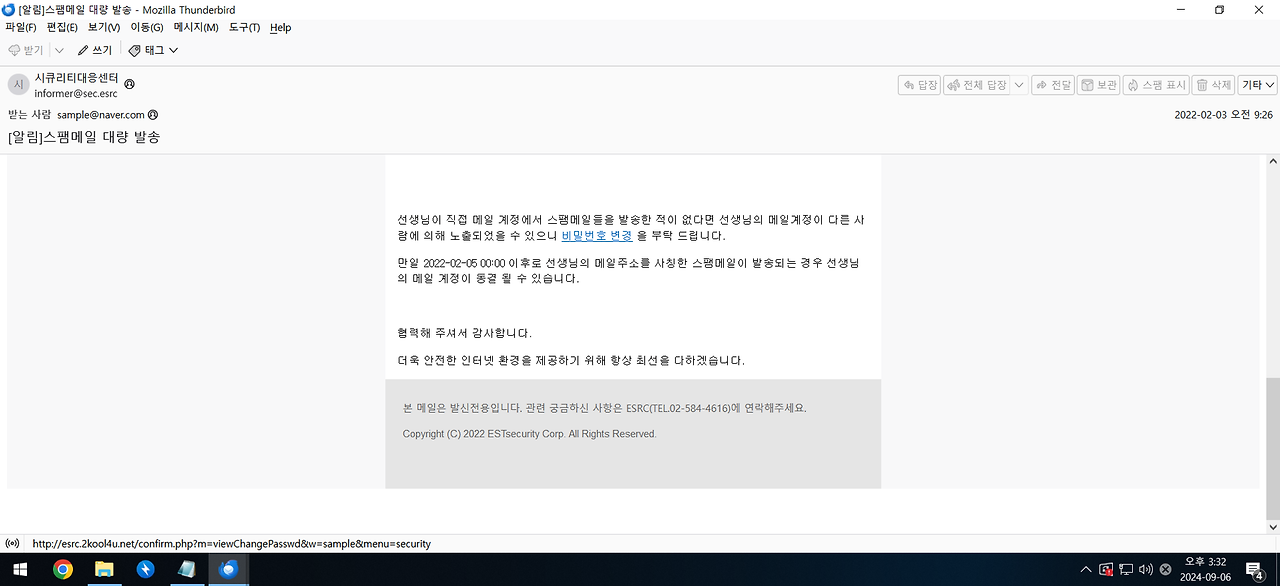

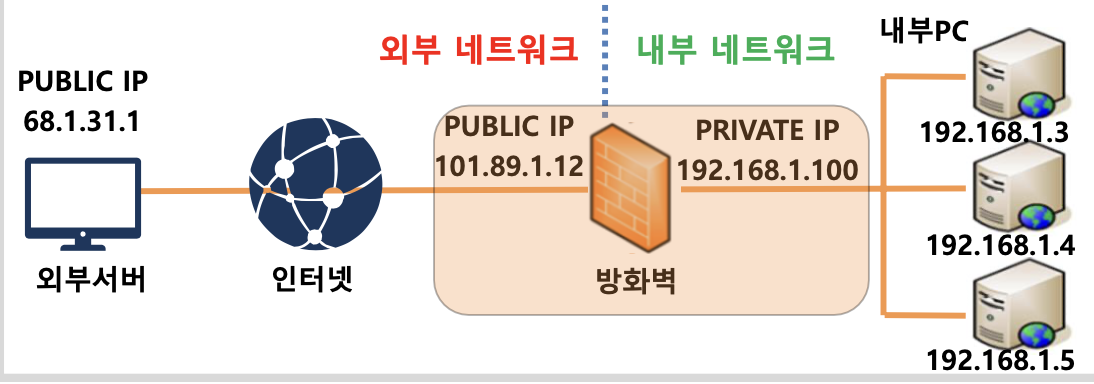

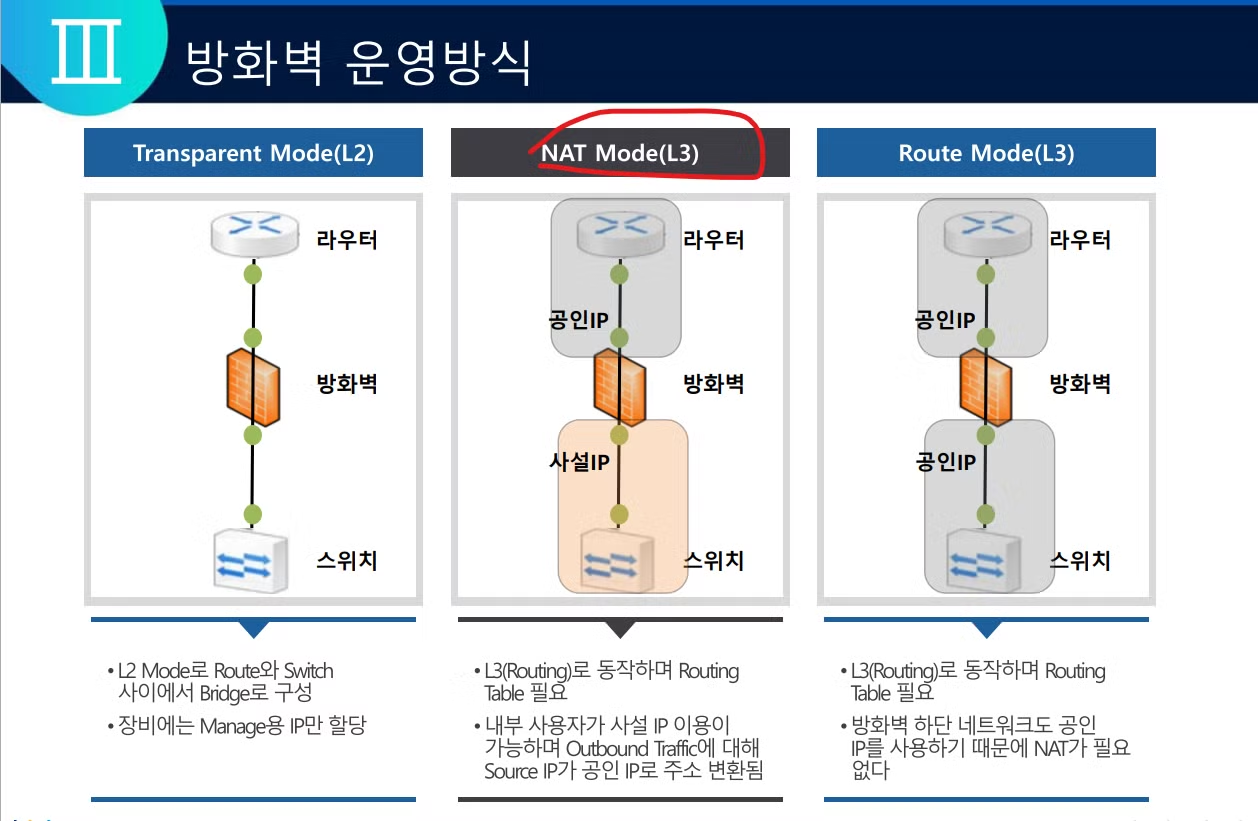

(시험)방화벽 NAT - (방화벽, NAT 개념 둘 다 알아야함)

사설 IP를 공인 IP에 필요한 주소 변환 서비스, 방화벽을 활용하여 다수의 사설 IP를 하나의 공인 IP주소로 변환하는 기술

- 공인 IP 주소 절약 : 인터넷상의 공인 IP는 한정되어 있는데, 점점 그 수요가 많아 지고 있어서 공인 IP 주소가 고갈될 우려가 있음

- 보안 강화 : 내부에서 사설 IP 사용을 통해 외부에서 서버나 인터넷 장비에 직접적인 접근을 하지 못하게 함

내부 -> 외부

내부 특정사설 IP가 특정공인 IP 또는 대역 으로 변경되어 나가는 형태

외부->내부

하나의 공인 IP에 내부서버로 1:1로 접속되는 형태

방화벽 운영방식 - (NAT 방식이 가장 많이 사용된다.)

방화벽에 대한 세션 시작 시간이 있고 계속 물려있음

IPS / IDS 이해

IDS (Intrusion Detection System)

IDS는 원본 트래픽을 손실이나 변조 없이 복사해주며, 트래픽 유통에는 전혀 관여하지 않는 Out of Path 방식

지식기반/오용탐지

- 패턴에 없는 새로운 공격에 대해서 탐지 불가

행위기반/비정상행위 탐지

- 오탐률이 높음